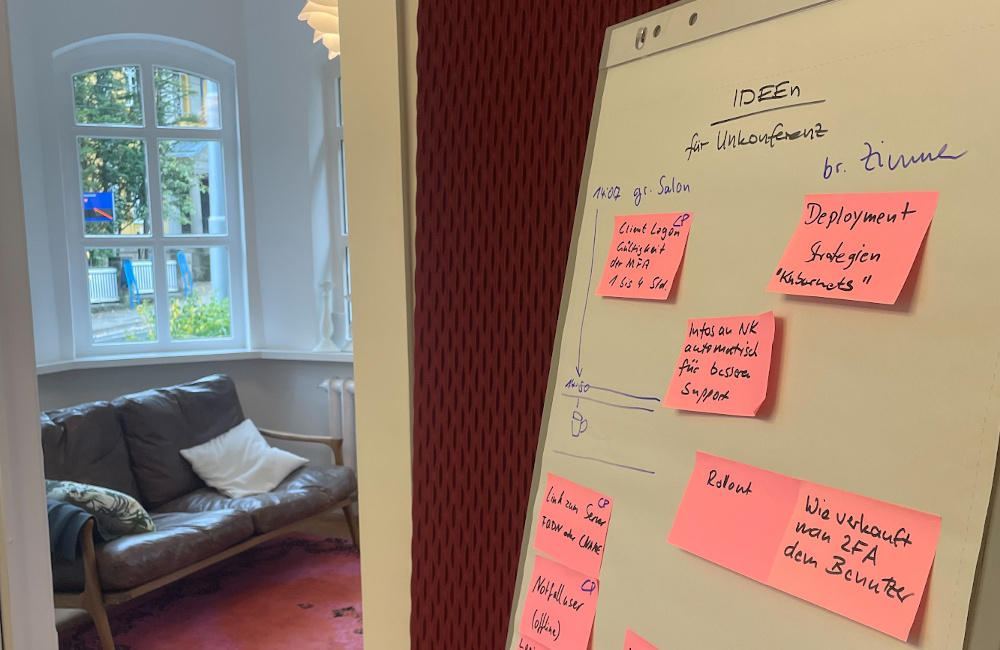

Dritte Unkonferenz der NetKnights

Einmal aus dem Unternehmensalltag herausziehen: Die NetKnights veranstaltet ihre dritte interne Unkonferenz auf dem Land in Sachsen-Anhalt. In diesen Tagen nimmt sich das Team bewusst Zeit, um über wichtige Inhalte und Organisatorisches zu sprechen. In diesem entschleunigten Kontrast zum Unternehmensalltag steht auch das Miteinander als Team im Vordergrund.

YubiHSM meets privacyIDEA

Mehr-Faktor-Authentifizierung bedeutet auch Vertrauen. privacyIDEA bietet verschiedene Möglichkeiten, die sensiblen Tokendaten verschlüsselt, sicher abzulegen und somit einen starken Vertrauensanker zu schaffen.

MFA-Kundenworkshop in Kassel

Die NetKnights GmbH hat einen Kundenworkshop in Kassel durchgeführt. Dort wurde den Kunden die neue privacyIDEA Version 3.8 vorgestellt und die neuen Features diskutiert. Ebenso war der Workshop eine gute Möglichkeit, um unseren Kunden einen Einblick in unsere tägliche Arbeit zu ermöglichen.

Entwickeln in entspannter Atmosphäre

Zurückgezogen aus dem Arbeitsalltag konzentrierten sich vier Entwickler der NetKnights bei einem internen Hackathon auf die Arbeit an dem zukünftigen Release 3.8 des privacyIDEA Servers.

Definition von Gruppen für Abfrage des zweiten Faktors und Weiterleitung der HTTP-Header

Das IT-Security-Unternehmen NetKnights veröffentlicht die Version 1.1.0 des privacyIDEA Keycloak Plugins. In dieser Version können Gruppen angelegt werden, in denen definiert wird, bei wem der zweite Faktor abgefragt werden soll.

NetKnights auf der Suche nach neuen Kollegen

Einmal jährlich organisiert der Fachbereich Elektrotechnik und Informatik der Uni Kassel eine Firmenmesse. NetKnights nutzte diese Gelegenheit zum Austausch mit interessierten Studenten.

Neues Userinterface und vereinfachte Konfiguration der Push-Token

Das IT-Security-Unternehmen NetKnights veröffentlicht die Version 4.0 seiner App „privacyIDEA Authenticator“. Die neueste Version enthält vereinfachte Konfigurationen des Push-Token, verbesserte Stabilität und ein neues UserInterface.

NetKnights veranstalten zweite interne Unkonferenz

Mitten im Harz haben die NetKnights ihr Lager aufgeschlagen, um über Organisatorische und Technische Themen zu diskutieren.

Mehr-Faktor-Authentifizierung am Windows-Desktop – Auch unterwegs

Ab heute steht der privacyIDEA Credential Provider in der Version 3.2 zur Verfügung. Die Offline-Funktionalität für mehrere Benutzer und mehrere Token eines Benutzers wurde verbessert.

privacyIDEA simpleSAMLphp Plugin 2.1.1 verfügbar

Die Version des privacyIDEA simpleSAMLphp Plugins 2.1.1 ist via Composer verfügbar.

Der Administrator kann nun konfigurieren, wann und wie oft ein Benutzer nach seinem zweiten Faktor gefragt wird.